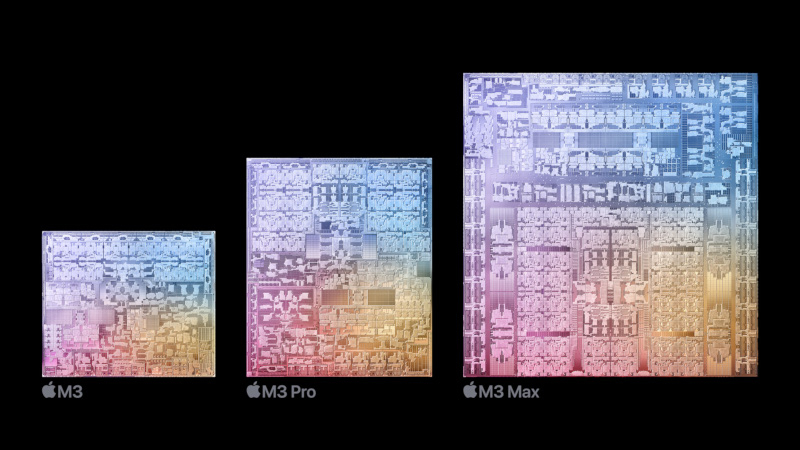

Группа американских исследователей обнаружила уязвимость GoFetch в процессорах Apple M1, M2 и M3. Эксплуатация этой уязвимости позволяет злоумышленнику перехватывать криптографическую информацию из кеша процессора, восстанавливать по ней ключи шифрования и открывать доступ к конфиденциальным данным.

Источник изображения: apple.com